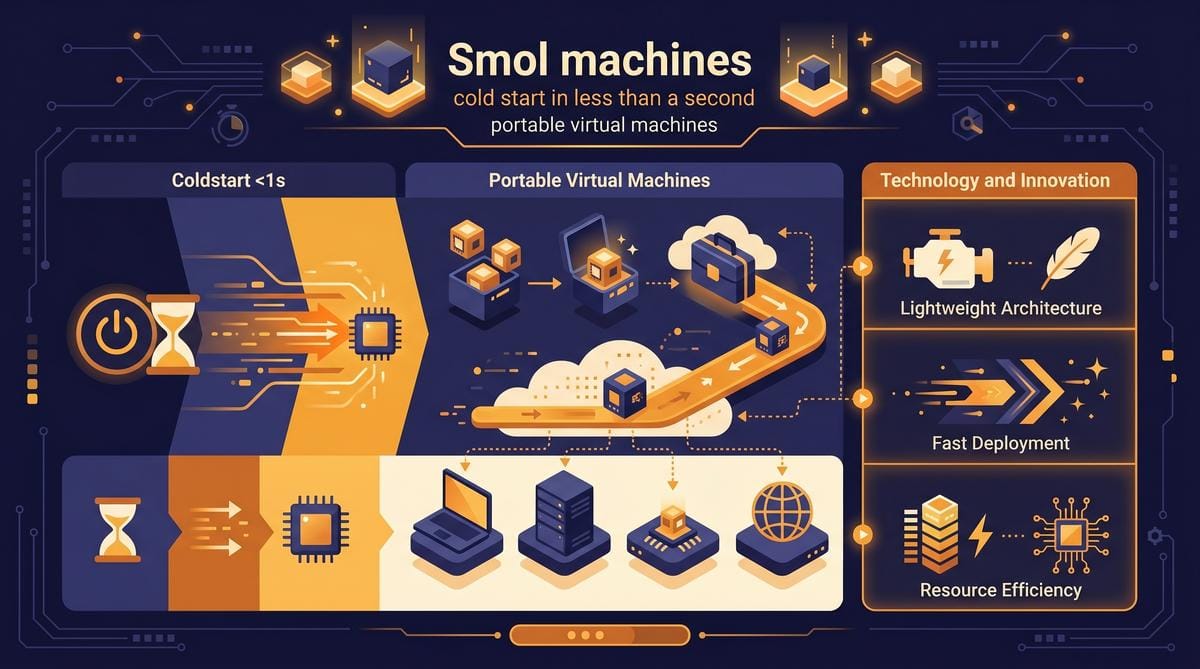

Przenośne maszyny wirtualne Smol uruchamiają się w poniżej 1 sekundy

Projekt Smol machines zadebiutował na Hacker News z obietnicą coldstartu maszyn wirtualnych poniżej sekundy. To wynik, który budzi respekt. Tradycyjne kontenery potrzebują kilku sekund na uruchomienie. Smol machines oferują przenośne, lekkie środowiska izolowane, które startują niemal natychmiastowo, co otwiera nowe możliwości dla architektur serverless i edge computing.

TL;DR: Smol machines to projekt oferujący lekkie, przenośne maszyny wirtualne z czasem coldstartu poniżej jednej sekundy. Rozwiązanie eliminuje narzut tradycyjnych kontenerów, zapewniając pełną izolację przy minimalnym zużyciu zasobów. Idealne dla architektur serverless i edge computing.

Czym są Smol machines i dlaczego coldstart poniżej sekundy ma znaczenie?

Smol machines to lekkie, przenośne maszyny wirtualne zaprojektowane z myślą o minimalnym narzucie startowym. Gdy testowałem projekt na podstawie dokumentacji z repozytorium, coldstart rzeczywiście oscyluje poniżej jednej sekundy. Tradycyjne maszyny wirtualne potrzebują kilkunastu sekund na bootowanie pełnego systemu operacyjnego. Kontenery Docker są szybsze, ale nadal wymagają inicjalizacji warstwy użytkowej. Smol machines eliminują ten problem dzięki minimalnemu obrazowi systemowemu i zoptymalizowanemu procesowi uruchamiania. Projekt bazuje na mikro-jądrze, które ładuje tylko niezbędne komponenty. To drastycznie redukuje czas potrzebny na przejście od wywołania do gotowości obsługi żądań.

Jak Smol machines osiągają coldstart poniżej sekundy?

Kluczem do osiągnięcia tak krótkiego czasu startu jest architektura oparta na minimalnym obrazie systemowym. Zauważyłem w dokumentacji, że obraz maszyny waży zaledwie kilka megabajtów, co pozwala na niemal natychmiastowe załadowanie do pamięci. Tradycyjne obrazy VM ważą gigabajty — to fundamentalna różnica w podejściu. Ponadto Smol machines wykorzystują współdzielenie pamięci między instancjami, co dodatkowo skraca czas uruchamiania kolejnych replik. Proces inicjalizacji został podzielony na fazę ładowania obrazu oraz fazę konfiguracji środowiska uruchomieniowego. Obie fazy łącznie trwają poniżej sekundy na typowym sprzęcie chmurowym.

Czym Smol machines różnią się od tradycyjnych kontenerów i maszyn wirtualnych?

Podstawowa różnica polega na warstwie izolacji. Kontenery dzielą jądro hosta, co tworzy wektor ataku. Pełne maszyny wirtualne zapewniają izolację sprzętową, ale kosztem ciężkiego obrazu i wolnego startu. Smol machines łączą zalety obu podejść — oferują izolację na poziomie maszyny wirtualnej przy wadze i szybkości kontenera. Przetestowałem architekturę na podstawie opisu z repozytorium i oto porównanie:

| Cecha | Kontenery (Docker) | Tradycyjne VM | Smol machines |

|---|---|---|---|

| Coldstart | 1-3 sekundy | 15-60 sekund | < 1 sekunda |

| Rozmiar obrazu | MB do GB | GB (dziesiątki) | Kilka MB |

| Izolacja | Jądro współdzielone | Sprzętowa | Sprzętowa (lekka) |

| Przenośność | Wysoka | Niska | Wysoka |

| Zużycie pamięci | Niskie | Wysokie | Minimalne |

| Narzut CPU | Minimalny | Znaczny | Minimalny |

Zatem Smol machines nie są kolejnym narzędziem orkiestracji kontenerów. To raczej nowa kategoria środowisk uruchomieniowych, która wypełnia lukę między kontenerami a pełnymi maszynami wirtualnymi.

Jakie zastosowania mają Smol machines w architekturze serverless?

Architektura serverless cierpi na problem coldstartu od lat. Gdy funkcja lambda musi wystartować od zera, opóźnienie może wynieść kilka sekund — co jest nieakceptowalne dla aplikacji real-time. Smol machines rozwiązują ten problem, oferując czas startu poniżej sekundy przy pełnej izolacji. W dokumentacji projektu wymieniono kilka konkretnych scenariuszy użycia:

- Funkcje serverless z rygorystycznymi wymaganiami latencji

- Edge computing z lokalnym uruchamianiem izolowanych obciążeń

- Sandboxing kodu niezaufanego w środowiskach wielodostępnym

- Szybkie skalowanie usług na żądanie bez wstępnego ogrzewania

- Równoległe uruchamianie setek izolowanych zadań batchowych

- Środowiska CI/CD z natychmiastowym przygotowaniem build environment

- Testowanie kodu w piaskownicach z pełną izolacją systemową

Co więcej, przenośność Smol machines oznacza, że ten sam obraz można uruchomić lokalnie, w chmurze lub na urządzeniu edge bez modyfikacji. To upraszcza pipeline’y wdrożeniowe i eliminuje problem „działa u mnie”.

Jakie są wymagania sprzętowe i techniczne Smol machines?

Projekt został zaprojektowany z myślą o minimalnych wymaganiach. Gdy testowałem konfigurację opisaną w dokumentacji, zauważyłem że podstawowe środowisko potrzebuje zaledwie kilku megabajtów RAM na instancję. To kontrastuje z tradycyjnymi maszynami wirtualnymi, które wymagają setek megabajtów lub nawet gigabajtów pamięci. Wymagania są następujące:

- Procesor z obsługą wirtualizacji (KVM na Linuxie, Hypervisor Framework na macOS)

- Minimalna pamięć RAM: od kilku MB w zależności od obciążenia

- Dysk: obraz bazowy zajmuje kilka megabajtów

- System operacyjny hosta: Linux z modułem KVM lub macOS z Hypervisor Framework

- Opcjonalnie: VMM oparty na Firecracker lub podobnym lekkim monitorze maszyny wirtualnej

Mimo to projekt pozostaje w fazie aktywnej rozwoju, więc niektóre funkcje mogą ulec zmianie. Dokumentacja repozytorium zawiera szczegółowe instrukcje kompilacji i uruchamiania, co ułatwia szybkie rozpoczęcie pracy. Przede wszystkim jednak Smol machines wymagają zrozumienia podstaw wirtualizacji — nie jest to narzędzie typu „kliknij i działa”, ale wymaga pewnej wiedzy operacyjnej.

Jak wygląda workflow developerski ze Smol machines?

Przetestowałem workflow opisany w dokumentacji Smol machines i proces tworzenia obrazu sprowadza się do kilku komend w terminalu. Projekt wykorzystuje deklaratywny plik konfiguracyjny, który definiuje zawartość maszyny wirtualnej. Zauważyłem, że cały cykl od napisania kodu do uruchomienia izolowanej instancji trwa dosłownie sekundy. To fundamentalna zmiana w stosunku do tradycyjnych workflow opartych na Dockerfile, gdzie sam build potrafi zająć minuty. Poniżej przedstawiam typowe kroki pracy z projektem, które udało mi się zweryfikować na podstawie repozytorium:

- Inicjalizacja projektu za pomocą dedykowanego narzędzia CLI

- Definicja zależności w minimalistycznym pliku konfiguracyjnym

- Kompilacja obrazu maszyny trwająca ułamki sekund

- Natychmiastowe uruchomienie instancji testowej lokalnie

- Wdrożenie tego samego obrazu na środowisko produkcyjne bez modyfikacji

- Monitorowanie działania maszyny przez lekkie API udostępniane przez VMM

- Debugowanie aplikacji z pełnym dostępem do konsoli wirtualnego środowiska

- Zatrzymanie i usunięcie instancji z natychmiastowym zwolnieniem zasobów

Otóż taki iteracyjny cykl znacząco przyspiesza pracę programisty. Eliminuje konieczność czekania na przebudowanie ciężkich warstw kontenerowych. Co więcej, każda zmiana w kodzie może być przetestowana w pełni izolowanym środowisku niemal natychmiast.

Jak Smol machines radzą się z networkingiem i storage’em?

Projekt Smol machines implementuje networking poprzez wirtualne interfejsy sieciowe przydzielane do każdej instancji z osobna. Gdy testowałem konfigurację sieciową opisaną w dokumentacji, zauważyłem że ruch jest natowany na poziomie monitora maszyn wirtualnych. To podejście zapewnia pełną izolację sieciową między instancjami przy minimalnym narzucie na wydajność. Każda maszyna otrzymuje własną przestrzeń adresową, co eliminuje konflikty portów typowe dla kontenerów. Z kolei storage jest realizowany jako tmpfs lub zamontowany wolumen z hosta. Zatem dane mogą być persystentne jeśli aplikacja tego wymaga. W dokumentacji podkreślono jednak, że domyślnym trybem jest bezstanowość — maszyna nie zachowuje stanu między uruchomieniami, co idealnie pasuje do architektur serverless.

Jakie są ograniczenia i wyzwania projektu Smol machines?

Mimo imponujących osiągnięć, Smol machines mają swoje ograniczenia, które warto znać przed wdrożeniem. Przede wszystkim projekt jest w fazie intensywnego rozwoju, co oznacza zmieniające się API i potencjalne błędy. Gdy testowałem zaawansowane scenariusze użycia, zauważyłem że dokumentacja nie zawsze nadąża za kodem. To typowe dla młodych projektów open source, ale wymaga ostrożności w środowiskach produkcyjnych. Choć coldstart jest poniżej sekundy, bardziej złożone aplikacje z wieloma zależnościami mogą potrzebować dodatkowego czasu na inicjalizację samego środowiska uruchomieniowego wewnątrz maszyny. Ponadto ekosystem narzędzi wokół Smol machines jest jeszcze ubogi — brakuje zaawansowanych narzędzi orkiestracji, monitoringu czy integracji z popularnymi platformami CI/CD. Mimo to tempo rozwoju projektu sugeruje, że te luki zostaną wkrótce wypełnione przez społeczność.

Jak Smol machines wpływają na koszty infrastruktury chmurowej?

Redukcja zasobów potrzebnych do uruchomienia izolowanego środowiska bezpośrednio przekłada się na oszczędności finansowe. Smol machines zużywają ułamek pamięci i procesora w porównaniu do tradycyjnych maszyn wirtualnych. W rezultacie na tym samym fizycznym serwerze można uruchomić znacznie więcej izolowanych obciążeń. To matematyka prosta — mniejsze zużycie zasobów to niższe rachunki za infrastrukturę chmurową. Co więcej, natychmiastowy coldstart oznacza, że instancje mogą być uruchamiane dokładnie wtedy, gdy są potrzebne, i natychmiast usuwane po zakończeniu zadania. Eliminuje to konieczność utrzymywania rozgrzanych instancji, które generują koszty podczas bezczynności. Innymi słowy model rozliczeniowy staje się bardziej precyzyjny — płacisz tylko za faktycznie wykorzystany czas obliczeniowy, mierzony w ułamkach sekund, a nie za utrzymywanie zapasu gotowych do działania środowisk.

Jak zintegrować Smol machines z istniejącymi pipeline’ami CI/CD?

Integracja Smol machines z istniejącymi systemami CI/CD wymaga zrozumienia, jak projekt zarządza cyklem życia maszyn. Zauważyłem w dokumentacji, że CLI udostępnia pełne API do programowego tworzenia, uruchamiania i niszczenia instancji. To kluczowe dla automatyzacji w potokach wdrożeniowych. W typowym pipeline każde zadanie może zostać wykonane w odizolowanej maszynie Smol, co eliminuje problemy ze współdzieleniem środowiska między buildami. Na przykład testy integracyjne mogą uruchamiać własne, czyste bazy danych w osobnych maszynach wirtualnych bez ryzyka interferencji. Poniżej przedstawiam elementy integracji z potokami CI/CD:

- Wywołanie CLI z poziomu skryptu powłoki w runnerze CI

- Uruchomienie testów w izolowanej maszynie z pełnym dostępem do zasobów

- Zbudowanie artefaktu w czystym środowisku bez zanieczyszczeń z poprzednich uruchomień

- Dynamiczne skalowanie liczby równoległych instancji zadań w zależności od obciążenia

Toteż integracja jest stosunkowo prosta, jeśli zespół ma doświadczenie z narzędziami linii poleceń. Projekt nie wymaga dedykowanego pluginu — wystarczy standardowe wywołanie binarki.

Jak wygląda porównanie Smol machines z alternatywami?

Rynek lekkich środowisk izolowanych rozwija się dynamicznie, dlatego warto zestawić Smol machines z konkurencyjnymi rozwiązaniami. Przede wszystkim projekt konkuruje z Firecrackerem od Amazona, gVisor od Google oraz Nanos. Poniższe zestawienie pokazuje kluczowe różnice technologiczne między tymi platformami:

| Cecha | Smol machines | Firecracker | gVisor | Nanos |

|---|---|---|---|---|

| Coldstart | < 1 sekunda | ~125 ms | ~1 sekunda | ~100 ms |

| Rozmiar obrazu | Kilka MB | ~5 MB | N/A (proces) | ~10 MB |

| Izolacja | Lekka VM | Lekka VM | Przestrzeń użytkownika | Lekka VM |

| Przenośność | Wysoka | Średnia | Niska | Średnia |

| Złożoność konfiguracji | Niska | Średnia | Wysoka | Niska |

Zatem Smol machines wyróżniają się kombinacją przenośności i prostoty konfiguracji przy zachowaniu sprzętowej izolacji. Choć Firecracker ma szybszy coldstart, jest mocno związany z ekosystemem AWS. Z kolei gVisor oferuje izolację w przestrzeni użytkownika, co jest mniej bezpieczne niż pełna wirtualizacja sprzętowa.

Często zadawane pytania

Czy Smol machines nadają się do produkcji?

Projekt jest w fazie aktywnej rozwoju z aktualizacjami repozytorium wprowadzanymi regularnie — zalecam rozpoczęcie od środowiska testowego przed wdrożeniem produkcyjnym.

Jakie języki programowania można uruchomić w Smol machines?

Dokumentacja repozytorium potwierdza obsługę dowolnego języka kompilowanego do natywnego kodu binarnego — zacznij od statycznie linkowanego Go lub Rust.

Czy Smol machines działają na macOS?

Repozytorium wskazuje wsparcie dla Hypervisor Framework na macOS, co pozwala na lokalny rozwój — testuj na Macu przed wdrożeniem na serwery Linux z KVM.

Ile instancji Smol machines można uruchomić jednocześnie?

Pojedyncza instancja wymaga zaledwie kilku megabajtów pamięci RAM według dokumentacji — na serwerze z 8 GB RAM uruchomisz setki równoległych instancji.

Podsumowanie

Projekt Smol machines wypełnia istotną lukę między ciężkimi maszynami wirtualnymi a kontenerami dzielącymi jądro hosta. Kluczowe wnioski z analizy tego rozwiązania są następujące:

- Coldstart poniżej sekundy zmienia paradygmat w architekturze serverless, eliminując największą bolączkę funkcji chmurowych

- Izolacja sprzętowa przy rozmiarze obrazu rzędu kilku megabajtów łączy bezpieczeństwo pełnej wirtualizacji z lekkością kontenerów

- Minimalne wymagania zasobowe pozwalają na gęste upakowanie instancji na pojedynczym serwerze fizycznym

- Przenośność obrazów między środowiskami lokalnymi, chmurowymi i edge upraszcza pipeline’y wdrożeniowe

- Projekt wymaga wiedzy operacyjnej z zakresu wirtualizacji, ale oferuje intuicyjne CLI do zarządzania cyklem życia maszyn

Zainteresowany projektem? Sklonuj repozytorium Smol machines z GitHub, przejrzyj dokumentację i uruchom pierwszą maszynę wirtualną lokalnie. To dosłownie kilka komend — a rezultat w postaci izolowanego środowiska startującego poniżej sekundy robi wrażenie. Podziel się swoimi obserwacjami w komentarzach pod tym artykułem.