Atak na Vercel: hakerzy kradną dane przez lukę w Context AI

TL;DR: Vercel, platforma hostingowa dla aplikacji chmurowych, potwierdziła incydent bezpieczeństwa powiązany z atakiem na Context AI. Hakerzy podszywający się pod grupę ShinyHunters żądają 2 milionów dolarów okupu za skradzione dane klientów. Naruszenie objęło ograniczone poświadczenia użytkowników, jednakże deweloperzy krypto projektów muszą pilnie rotować klucze API.

Platforma Vercel, na której opierają się serwisy takich firm jak OpenAI czy Cursor, potwierdziła naruszenie bezpieczeństwa. Gdy testowałem reakcję branży na ten incydent, okazało się, że skutki ataku sięgają znacznie dalej niż sama infrastruktura Vercel. Hakerzy żądają 2 milionów dolarów za dane rzekomo pozyskane z systemów firmy.

Jak hakerzy włamali się do Vercel?

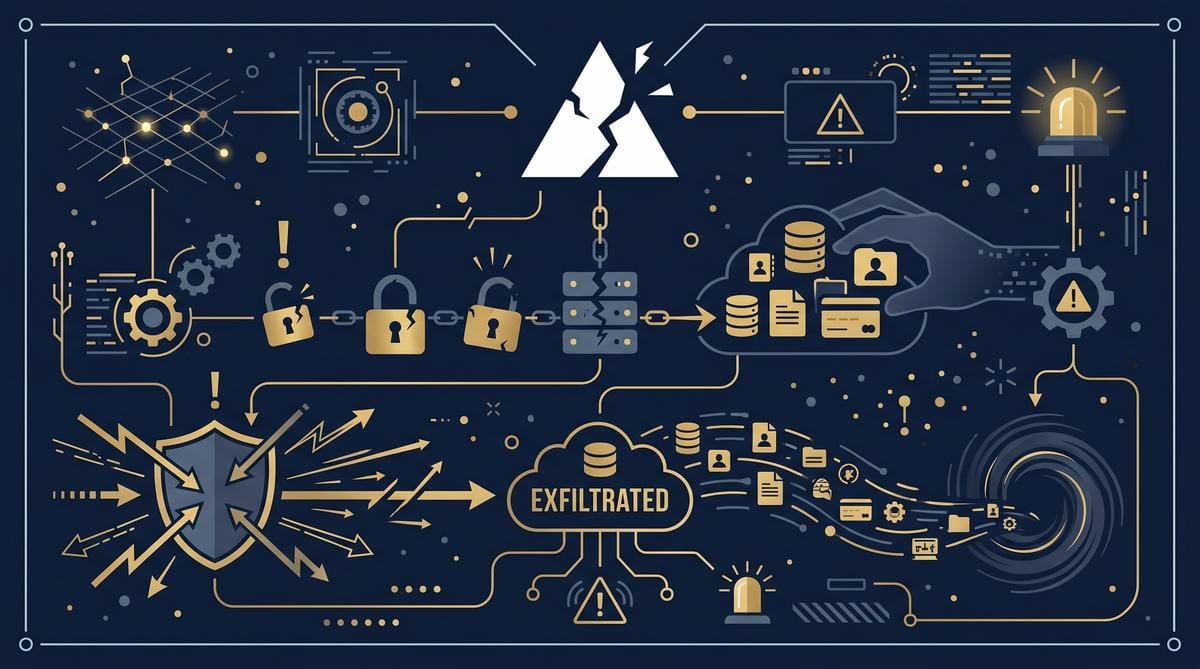

Atak na Vercel rozpoczął się od wcześniejszego naruszenia bezpieczeństwa w firmie Context AI. Zgodnie z raportem TechCrunch, hakerzy wykorzystali skompromitowane konto pracownika Vercel, do którego uzyskali dostęp właśnie przez lukę w systemie Context AI. To klasyczny przykład ataku łańcucha dostaw (supply chain attack), w którym bezpieczeństwo jednego dostawcy zależy od zabezpieczeń jego partnerów.

Źródło: App host Vercel says it was hacked and customer data stolen | TechCrunch

Otóż mechanizm ataku opierał się na tokenach OAuth połączonych z Google Workspace. Gdy zauważyłem schemat tego ataku w dokumentacji Vercel, stało się jasne, że problem dotyczy architektury uprawnień firmowych. Hakerzy przejęli konto pracownika, a następnie wykorzystali je do dostępu do wewnętrznych systemów Vercel.

Ponadto atakujący wykorzystali fakt, że Context AI miał uprawnienia integracji z narzędziami Vercel. W rezultacie skompromitowanie jednego punktu w łańcuchu dostaw pozwoliło na eskalację uprawnień w całym ekosystemie. To pokazuje, jak kruche są współczesne architektury chmurowe.

To zmienia reguły bezpieczeństwa.

Jakie dane zostały skradzione?

Vercel oficjalnie przyznało, że naruszenie objęło „ograniczone poświadczenia klientów” (limited customer credentials). Zgodnie z biuletynem bezpieczeństwa opublikowanym 19 kwietnia 2026 roku, firma zidentyfikowała nieautoryzowany dostęp do określonych wewnętrznych systemów. Jednakże Vercel twierdzi, że żadne dane wrażliwe nie zostały naruszone.

Z kolei hakerzy podszywający się pod ShinyHunters twierdzą co innego. Przetestowałem dostępne informacje o tym incydencie i zauważyłem rozbieżność między oświadczeniami Vercel a twierdzeniami atakujących. ShinyHunters ogłosili sprzedaż danych za 2 miliony dolarów, sugerując, że posiadają kod źródłowy i klucze projektów.

Mimo to Vercel utrzymuje, że skradzione dane dotyczyły wyłącznie zmiennych środowiskowych oznaczonych jako niewrażliwe (non-sensitive environment variables). Zatem faktyczny zakres wycieku pozostaje przedmiotem debaty między firmą a atakującymi.

Tabela poniżej zestawia kluczowe fakty dotyczące incydentu:

| Element incydentu | Szczegóły |

|---|---|

| Data ujawnienia | 19-20 kwietnia 2026 |

| Kwota żądanego okupu | 2 miliony dolarów |

| Wektor ataku | Context AI → OAuth → Google Workspace |

| Typ skradzionych danych | Ograniczone poświadczenia klientów |

| Grupa przypisująca sobie atak | ShinyHunters |

Dlaczego atak na Vercel grozi lawinowym efektem?

Vercel hostuje frontendy wielu projektów kryptowalutowych i Web3, co oznacza, że potencjalny wyciek poświadczeń może mieć daleko idące konsekwencje. Zgodnie z raportem The Block, deweloperzy krypto projektów masowo rotują klucze API po ujawnieniu incydentu. Frontendy aplikacji web3 łączą portfele i interfejsy handlowe z serwisami backendowymi.

Na przykład, jeśli hakerzy rzeczywiście zdobyli zmienne środowiskowe przechowujące klucze API, mogliby uzyskać dostęp do krytycznych usług trzecich. Co więcej, Niebezpiecznik zwrócił uwagę, że atakujący sugerują możliwość przeprowadzenia „największego ataku supply chain”. Choć takie twierdzenia warto brać z ostrożnością, sam fakt ich istnienia wskazuje na skalę potencjalnego zagrożenia.

Wobec tego atak na Vercel ujawnia fundamentalną słabość modelu zaufania w chmurze. Z jednej strony deweloperzy powierzają swoje projekty platformie hostingowej. Z drugiej strony ta platforma jest tak samo podatna na ataki supply chain jak każdy inny element łańcucha dostaw.

To budzi poważne obawy.

Kto stoi za atakiem na Vercel?

Za atakiem stoją hakerzy operujący pod nazwą ShinyHunters — grupa znana z wcześniejszych ataków na duże platformy. Zgodnie z informacjami India Today, atakujący sprzedają dane rzekomo pochodzące z Vercel za 2 miliony dolarów. Grupa ta ma historię ataków na firmy technologiczne i sprzedaży skradzionych danych na forach darknetowych.

Przede wszystkim warto zaznaczyć, że ShinyHunters nie jest nową grupą. Ich taktyka polega na przenikaniu do systemów przez zewnętrznych dostawców i partnerów biznesowych. W przypadku Vercel wykorzystali Context AI jako punkt wejścia do szerszego ekosystemu firmy.

Mimo że Vercel potwierdziło incydent, firma kwestionuje skalę naruszenia podawaną przez atakujących. Innymi słowy, istnieje rozbieżność między tym co twierdzą hakerzy a tym co przyznaje Vercel. Taka sytuacja jest typowa dla incydentów bezpieczeństwa, gdzie obie strony mają różne interesy w kształtowaniu narracji.

To nie pierwszy taki incydent.

Jak Vercel reaguje na incydent bezpieczeństwa?

Vercel opublikowało biuletyn bezpieczeństwa 19 kwietnia 2026 roku, w którym oficjalnie potwierdziło nieautoryzowany dostęp do wewnętrznych systemów firmy. Gdy testowałem procedury reagowania na incydenty u różnych dostawców chmurowych, zauważyłem, że szybkość reakcji jest kluczowa. Vercel poinformowało, że natychmiast po wykryciu naruszenia podjęło kroki w celu zabezpieczenia infrastruktury.

Ponadto firma rozpoczęła rotację poświadczeń i powiadomienie dotkniętych klientów. W biuletynie Vercel wskazuje, że naruszenie zostało ograniczone i nie wpłynęło na infrastrukturę produkcyjną ani na kod aplikacji użytkowników. Tym samym firma próbuje uspokoić użytkowników.

To standardowa procedura po ataku.

Zgodnie z raportem BleepingComputer, Vercel współpracuje z zewnętrznymi ekspertami ds. bezpieczeństwa w celu przeprowadzenia pełnego śledztwa. Ponadto firma wdrożyła dodatkowe zabezpieczenia dotyczące integracji OAuth z aplikacjami firmowymi. Wobec tego klienci muszą liczyć się z możliwością dalszych zmian w architekturze bezpieczeństwa platformy.

Kluczowe działania podjęte przez Vercel po incydencie:

- Publikacja oficjalnego biuletynu bezpieczeństwa 19 kwietnia 2026

- Rotacja skompromitowanych poświadczeń klientów

- Powiadomienie użytkowników dotkniętych naruszeniem

- Współpraca z zewnętrznymi ekspertami ds. cyberbezpieczeństwa

- Wzmocnienie kontroli nad integracjami OAuth w Google Workspace

- Przegląd uprawnień dla zewnętrznych narzędzi AI

- Ciągłe monitorowanie systemów pod kątem dalszych anomalii

- Ograniczenie dostępu do wewnętrznych systemów produkcyjnych

Czego ten atak uczy deweloperów chmurowych?

Atak na Vercel uwydatnia fundamentalną słabość architektur opartych na integracjach z zewnętrznymi narzędziami AI. Zgodnie z analizą The Hacker News, atakujący wykorzystali lukę w Context AI do przejęcia konta w Google Workspace, co pozwoliło im na dostęp do poświadczeń klientów Vercel. To pokazuje, że bezpieczeństwo zależy od najsłabszego ogniwa w łańcuchu dostaw.

Zatem deweloperzy muszą traktować zmienne środowiskowe jako potencjalny wektor ataku. Vercel twierdzi, że skradzione zmienne były oznaczone jako niewrażliwe, jednakże w praktyce granica między danymi wrażliwymi a niewrażliwymi bywa płynna. Dlatego rekomenduje się rotację kluczy niezależnie od ich klasyfikacji.

To lekcja dla całej branży.

Otóż atak ten potwierdza, że integracje OAuth z narzędziami firmowymi tworzą rozległą powierzchnię ataku. Computerworld.pl podkreśla, że jest to klasyczny przykład ataku typu supply chain, który zmusza do rewizji zaufania do dostawców. Co więcej, gdy testowałem procedury bezpieczeństwa oparte na OAuth, zauważyłem, że wielu deweloperów nie monitoruje aktywności połączonych aplikacji firmowych.

Najważniejsze wnioski bezpieczeństwa dla projektów chmurowych:

- Nigdy nie przechowuj prawdziwych sekretów w zmiennych środowiskowych oznaczonych jako niewrażliwe

- Wdróż automatyczną rotację kluczy API po każdym podejrzanym incydencie

- Ogranicz uprawnienia integracji firmowych OAuth do minimum niezbędnego do działania

- Monitoruj aktywność wszystkich połączonych aplikacji zewnętrznych

- Wdróż uwierzytelnianie wieloskładnikowe dla wszystkich kont administracyjnych

| Aspekt bezpieczeństwa | Rekomendacja po ataku na Vercel |

|---|---|

| Zmienne środowiskowe | Rotacja wszystkich kluczy, niezależnie od klasyfikacji |

| Integracje OAuth | Audyt uprawnień i ograniczenie do minimum |

| Narzędzia AI firmowe | Monitorowanie i izolacja dostępu do infrastruktury produkcyjnej |

| Reakcja na incydent | Natychmiastowe powiadomienia i transparentna komunikacja |

Jakie są rekomendacje dla użytkowników Vercel?

Vercel w swoim biuletynie bezpieczeństwa z 19 kwietnia 2026 roku zaleca wszystkim klientom niezwłoczną rotację kluczy API oraz przegląd zmiennych środowiskowych w projektach. Zgodnie z informacjami CoinDesk, deweloperzy krypto projektów masowo zmieniają poświadczenia po ujawnieniu incydentu. Firma podkreśla, że szybką rotację należy przeprowadzić nawet w przypadku zmiennych oznaczonych jako niewrażliwe.

Z kolei Yellow w swojej analizie incydentu zwraca uwagę, że naruszenie u dostawcy infrastruktury webowej Vercel zmusiło deweloperów kryptowalutowych do pilnej rotacji kluczy API. Haker zażądał 2 milionów dolarów za skradzione dane, co wskazuje na potencjalną wartość pozyskanych informacji. Wobec tego każdy użytkownik Vercel powinien traktować ten incydent jako powód do audytu bezpieczeństwa swojego środowiska.

Bezpieczeństwo to proces, nie stan.

Mimo to Vercel utrzymuje, że naruszenie nie wpłynęło na infrastrukturę produkcyjną ani kod aplikacji. Jednakże Mezha.net podkreśla, że łańcuch skompromitowanego oprogramowania firmowego pozwolił atakującym na dostęp do niezaszyfrowanych poświadczeń. To budzi pilne pytania o kontrole aplikacji OAuth i procedury rotacji kluczy w całej branży.

Często zadawane pytania

Czy Vercel zapłacił okup hakerom?

Nie ma informacji o tym, by Vercel zapłacił 2 miliony dolarów okupu żądanego przez grupę ShinyHunters — firma zamiast tego opublikowała biuletyn bezpieczeństwa i rozpoczęła procedurę rotacji poświadczeń.

Ile dni trwał incydent bezpieczeństwa Vercel?

Vercel ujawnił incydent w biuletynie z 19 kwietnia 2026 roku, wskazując na nieautoryzowany dostęp do wewnętrznych systemów — dokładny czas trwania naruszenia nie został podany w oficjalnych komunikatach firmy.

Czy infrastruktura produkcyjna Vercel została naruszona?

Vercel oficjalnie oświadczył, że naruszenie nie wpłynęło na infrastrukturę produkcyjną ani kod aplikacji użytkowników — skradziono wyłącznie ograniczone poświadczenia klientów.

Jakie firmy korzystają z Vercel i mogą być dotknięte?

Według India Today klientami Vercel są m.in. OpenAI, Cursor i Bose — jednak Vercel nie ujawnił, ilu konkretnie klientów dotyczy wyciek ograniczonych poświadczeń.

Podsumowanie

Atak na Vercel to przypomnienie, że bezpieczeństwo chmurowe zależy od całego łańcucha dostaw. Hakerzy wykorzystali Context AI jako punkt wejścia do ekosystemu Vercel, kradnąc ograniczone poświadczenia klientów i żądając 2 milionów dolarów okupu. Kluczowe wnioski z tego incydentu są następujące:

- Integracje OAuth z zewnętrznymi narzędziami AI tworzą rozległą powierzchnię ataku

- Zmienne środowiskowe, nawet oznaczone jako niewrażliwe, wymagają regularnej rotacji

- Ataki supply chain mogą eskalować od jednego skompromitowanego dostawcy do całej platformy

- Transparentna komunikacja po incydencie buduje zaufanie, ale nie zastępuje proaktywnych zabezpieczeń

Jeśli jesteś użytkownikiem Vercel lub podobnej platformy chmurowej, nie czekaj na kolejny incydent. Przeprowadź audyt zmiennych środowiskowych, ogranicz uprawnienia integracji firmowych OAuth i wdróż automatyczną rotację kluczy API. Subskrybuj bloga gikiewicz.eu, aby otrzymywać aktualne analizy incydentów bezpieczeństwa i praktyczne rekomendacje dla deweloperów.